Fortinet 近日舉行的 Fortinet Accelerate Asia 2025 香港站,剖析當前複雜的網絡安全態勢,並分享其以安全網絡(Secure Networking)為核心,結合人工智能(AI)技術的市場策略與技術發展藍圖。與此同時,Fortinet 亦發布最新的全球威脅報告,揭示在 AI 技術推波助瀾下,網絡攻擊手法正變得更為自動化和規模化,企業面臨前所未有的安全挑戰。

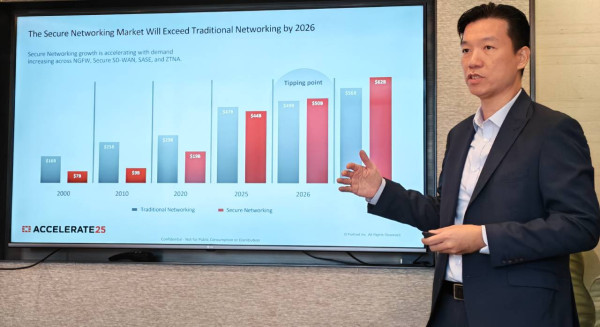

Fortinet 香港區總經理 Michael Fung 在會上強調,隨著企業數碼轉型的步伐不斷加快,傳統的網絡架構已難以應對日益精密和頻繁的安全威脅。因此,整合網絡與安全功能的 Fortinet 產品,也迅速成為市場主流。他指出,市場研究報告預測,涵蓋新世代防火牆(NGFW)、安全 SD-WAN、SASE 及零信任網絡存取(ZTNA)等關鍵領域的安全網絡市場,正以驚人的速度增長,預計至2026年,其市場規模將正式超越傳統網絡市場 ,印證 Fortinet 多年來堅持的發展方針是完全正確的。

安全網絡市場急速崛起 Fortinet 強調整合策略

Michael Fung 指出,Fortinet 在安全網絡領域,特別是安全 SD-WAN 市場的表現尤為突出,已累積超過四萬家企業客戶,並在 Gartner、IDC 等多個權威市場研究機構的評比中獲評為領導者 。其解決方案更能為客戶帶來高達 300% 的三年投資回報率 。他分享,Fortinet 的成功建基於超過二十年的技術積累,從最初的防火牆產品,到自家研發的 FortiOS 操作系統及專用的 ASIC 晶片,實現網絡功能與安全防護的深度融合與高效協同 。

面對勢不可擋的人工智能浪潮,Michael Fung 表示 Fortinet 早已佈局多年,目前已有超過40種服務應用 AI 技術 。展望未來,公司將重點聚焦三大方向:首先是利用 AI 持續提升其產品及解決方案的威脅偵測和防護能力;其次是透過 AI 輔助網絡管理,例如自動化配置、故障排除等,以提升營運效率;最後則是確保企業在自身應用 AI 技術時的數據安全與合規性。Fortinet 將繼續深化其安全網絡策略,以 AI 驅動的方案,協助客戶應對雲端遷移、混合辦公等新常態下的複雜安全挑戰,全面保障企業的數碼資產。

SD-WAN 領導地位穩固 AI 注入防護新動能

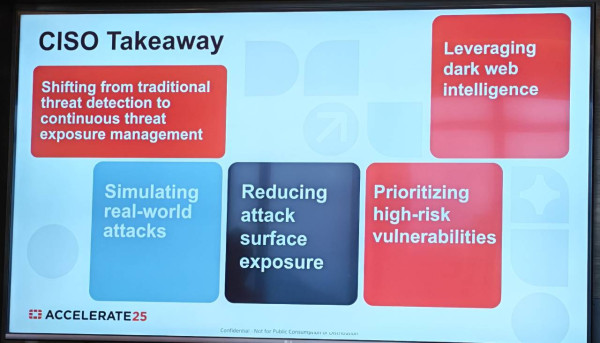

活動期間,Fortinet 產品管理執行副總裁 Jack Chan 亦引述公司最新的全球威脅報告,揭示2024年網絡安全領域面臨的嚴峻挑戰。報告明確指出,隨著人工智能技術的普及化,黑客的攻擊手段亦同步升級,變得更為自動化和規模化。加上暗網市場的蓬勃發展,為網絡犯罪提供了便利的工具和交易平台,企業正暴露於前所未有的安全威脅之下。Fortinet 的專家強調,傳統被動式的防禦思維已不足以應對當前的挑戰,企業必須轉向更為主動和持續的「持續威脅暴露管理」(Continuous Threat Exposure Management, CTEM)新策略 。

報告中的數據令人警惕。2024年,全球範圍內的網絡掃描活動達到歷史新高,按年增長16.7% 。Fortinet 旗下的 FortiGuard Labs 每月觀察到數十億次此類掃描活動,相當於每秒鐘就有高達36,000次 ,顯示攻擊者正以前所未有的力度,大規模地搜集暴露在外的數碼基礎設施資訊。這種「網絡偵察」(Cyber Reconnaissance)活動的激增,部分原因歸咎於 AI 工具的普及,使得黑客能更輕易地自動化識別早期階段的潛在攻擊目標,尤其針對如 SIP、RDP 等常見的暴露服務,以及 Modbus TCP 等工業控制(OT)和物聯網(IoT)協議的漏洞 。

全球網絡威脅報告揭示 AI 成黑客利器

AI 不僅被用於網絡偵察,更被黑客廣泛利用來提升攻擊的真實性和成功率,令傳統安全措施面臨更大挑戰。報告特別提到,DeepFaceLab 和 Faceswap 等深偽(Deepfake)技術,已被用於製作極度逼真的 AI 換臉影片,企圖繞過金融機構的身份驗證程序 。與此同時,FraudGPT 和 WormGPT 等 AI 文字生成器,則被用於製作幾可亂真的釣魚郵件和詐騙文件,誘騙受害人提供敏感資訊 。此外,ElevenLabs 和 Voicemy.ai 等 AI 語音合成工具,亦被應用於語音釣魚(Vishing)攻擊和繞過語音生物認證系統 。

暗網(Darknet)的發展亦為網絡犯罪火上加油,已形成一個成熟的「犯罪即服務」(Crime-as-a-Service)市場。報告指出,2024年暗網市場上新增了超過40,000個新漏洞,比2023年增加了39% 。這些市場為網絡罪犯提供大量現成的漏洞利用工具包(Exploit Kits)。更令人擔憂的是,「憑證」(Credentials)已成為網絡犯罪的主要流通貨幣。報告顯示,2024年有高達1.7億筆被盜憑證記錄在地下論壇共享,而資訊竊取軟件(Infostealer)所盜取的日誌數量更激增500% 。這意味著黑客不再需要費力「硬闖」企業系統,他們透過購買或竊取到的 VPN 憑證(佔20%)、RDP 遠端桌面存取權限(佔19%)等,就能輕易「登入」目標網絡 。

深偽技術與暗網交易加劇安全風險

報告亦顯示,針對關鍵基礎設施的攻擊日益加劇,當中製造業(17%)、商業服務業(11%)、建築業(9%)和零售業(9%)成為受攻擊最為嚴重的行業 。從地域分佈來看,美國(61%)仍然是頭號攻擊目標,其次是英國(6%)和加拿大(5%) 。這些數據反映出黑客的攻擊正變得更具針對性,意圖對特定行業或地區造成最大程度的破壞和影響。

雲端環境和物聯網(IoT)設備,則因其部署的複雜性和管理上可能存在的疏忽,成為安全風險的重災區。報告指出,「探索」(Discovery)是針對雲端環境最常見的攻擊策略,顯示黑客在發動全面攻擊前會進行詳細的偵察活動 。而超過70%的雲端身份洩露個案,涉及從異常的地理位置發起的新登入嘗試 。物聯網設備更容易成為自動化攻擊的「軟肋」,超過20%的漏洞利用嘗試都針對物聯網設備,其中路由器、網絡攝影機和網絡硬件是最常被利用的目標 。許多企業未能像對待傳統 IT 資產一樣,對物聯網安全給予足夠的重視,這無疑為網絡攻擊者打開了方便之門。

關鍵行業雲端物聯網成攻擊重災區 企業需轉向持續威脅暴露管理

面對這些層出不窮且日益複雜的網絡威脅,Fortinet 的專家強調,企業資訊安全長(CISO)必須重新審視其防禦策略。單純依賴傳統的威脅偵測和被動防禦已不足夠,必需轉向更為主動和持續的「持續威脅暴露管理」(CTEM)。這包括利用暗網情報了解自身的暴露風險、優先處理對業務構成最大威脅的高風險漏洞,並透過模擬真實世界的攻擊來驗證防禦措施的有效性,從而有效縮小攻擊面,保障企業核心資產的安全。

Source:Fortinet、ezone.hk