早前,WebKit 零日漏洞的資安陰影,可能導致黑客發動「零點擊」攻擊。好消息是Apple已正式修復了兩大關鍵 WebKit 漏洞(CVE-2025-43529 及 CVE-2025-14174);然而,踏入2026年5月,針對 iOS 26.5 及 macOS Tahoe 的新一輪「核心漏洞」威脅又隨之而來。如果你目前仍未按下「系統更新」按鈕,你的設備依然形同虛設。

即刻【按此】,用 App 睇更多產品開箱影片

【更新】

Apple 兩大 WebKit「零日漏洞」已被修復!危機已解但你 Update 咗未?

針對早前引發全球 Apple 用戶恐慌的「WebKit 核心零日漏洞(Zero-Day Flaws)」事件,相信大家都很想知道這個嚴重的安全隱患到底解決了沒有。

好消息是:這兩個被指名道姓的關鍵漏洞(CVE-2025-43529 及 CVE-2025-14174),Apple 官方已經成功釋出安全更新並予以修復! 但現實的問題是,如果你還在拖延、沒有按下手機上的「立即更新」按鈕,你的設備依然是一座隨時會被黑客「零點擊(Zero-Click)」攻破的空城。

以下為大家整理這場安全風暴的最新發展與防護重點。

危機解除:系統層面已全面堵截兩大漏洞

根據美國國家標準暨技術研究院(NIST)的國家漏洞資料庫(NVD)紀錄,以及《The Hacker News》的追蹤報道,這兩個由 Google 威脅分析小組(TAG)揭發的漏洞,確實曾被黑客用於針對特定人士(如外交官、記者等)進行極其複雜的監控攻擊。

不過,Apple 已經迅速採取了反制行動:

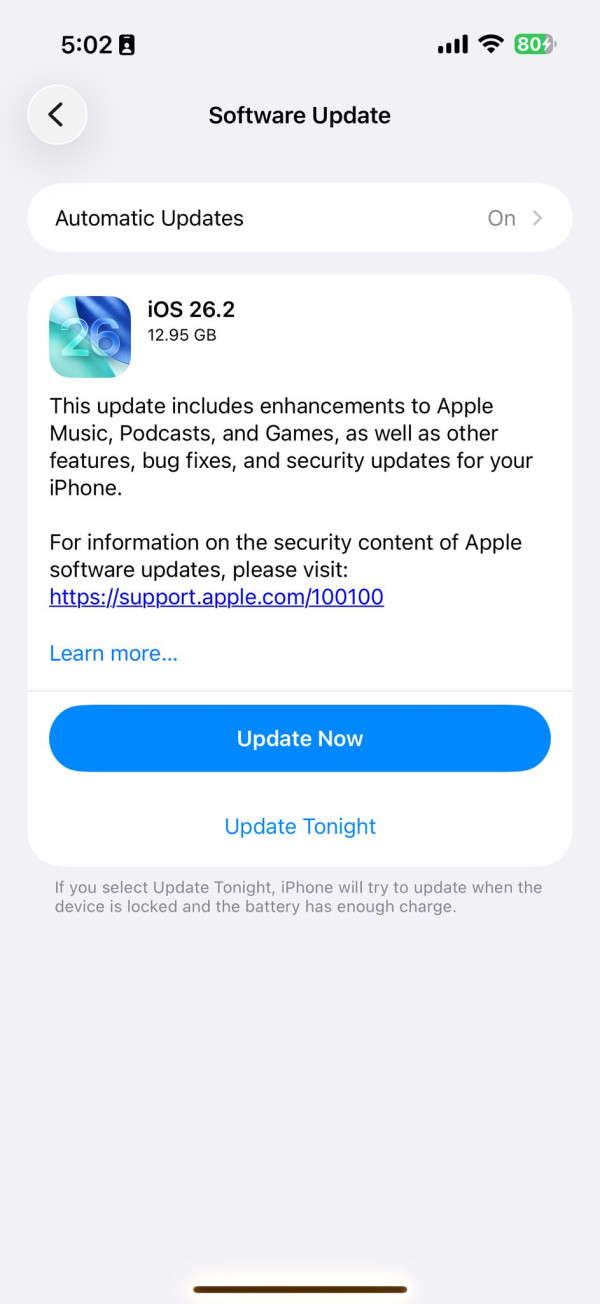

修補方案已落實: Apple 透過釋出 iOS 18.7.3 / iPadOS 18.7.3(針對舊機型),以及 iOS 26.2 / iPadOS 26.2(針對 iPhone 11 或更新機型)、macOS Tahoe 26.2等跨平台版本,從底層代碼徹底解決了 WebKit 的「使用後釋放(Use-After-Free)」與記憶體初始化錯誤問題。

漏洞現況定調: 只要你的設備已經更新至上述或更新的系統版本,這兩個特定的 CVE 漏洞就不再對你構成威脅,這場特定危機在系統層面上已正式宣告解決。

駭客攻擊未停歇 5月爆新威脅

雖然 CVE-2025-43529 的風波暫時平息,但網絡安全是一場永無止境的貓鼠遊戲。

ezone編輯部翻查最新資料發現,就在 2026 年 5 月中旬(2026年5月12日),Apple 才剛緊急釋出了最新的 iOS 26.5 及 macOS Tahoe 26.5。根據資安機構 Zero Day Initiative(ZDI)的最新分析,這次的 5 月更新又一口氣修復了數十個潛在安全漏洞,當中甚至包含可能讓惡意 App 取得最高權限的「內核(Kernel)漏洞」(如 CVE-2026-28819)。

這說明了針對 Apple 設備的高階攻擊依然非常活躍。黑客不斷在尋找下一個系統缺口,因此我們絕對不能因為「單次漏洞被修復」就掉以輕心。

用戶自保指南 我們應該怎麼做?

「問題解決了沒有?」這個問題的最終答案,其實取決於你手上的設備狀態。Apple 雖然提供了盾牌,但你需要親自把它舉起來:

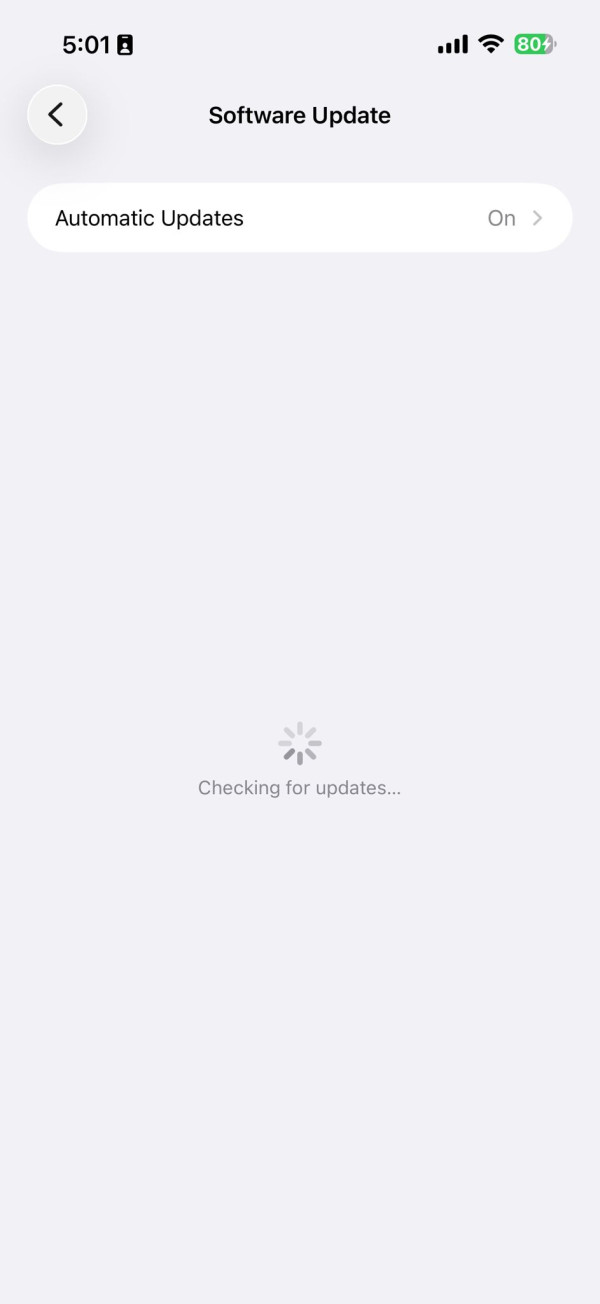

立刻檢查系統版本: 拿起你的 iPhone 或 iPad,進入 「設定」>「一般」>「軟體更新」。

升級到最新版: 不要只停留在 iOS 18.7.3 或 26.2。既然 Apple 在 2026 年 5 月已經推出了更安全的版本(如 iOS 26.5),請直接升級到當前提供的最新系統,這能為你抵擋目前已知的所有零日攻擊。

開啟自動更新: 對於不常留意科技新聞的用戶,強烈建議在設定中開啟「自動下載及安裝 iOS 更新」,讓系統在深夜充電時自動為你加上最強防護。

- 注意舊設備支援: 如果你使用的是 iPhone 11 之前的舊型號,請留意 Apple 提供的獨立安全補丁(如 iOS 18 系列的持續更新)。

Apple 受影響設備及建議更新一覽表

| 受影響設備範圍 | 建議安裝之最新版本 (2026年5月) |

| iPhone 11 及後續機型 | iOS 26.5 |

| iPad Pro (3代+) / Air (3代+) / iPad (8代+) | iPadOS 26.5 |

| Mac 電腦 (支援 M 晶片或 T2 晶片) | macOS Tahoe 26.5 |

| 舊款 iPhone / iPad (如 iPhone X 等) | iOS 18.7.9 或獨立安全補丁 |

資安專家將此類頻發的零日漏洞比作 2023 年的「Operation Triangulation」複雜攻擊鏈。雖然一般公眾未必是高精度監控的首選目標,但隨著惡意程式碼的擴散,預防性更新是每個用家的必備動作。

【早前】

Apple 緊急發布跨平台補丁:修復兩項已被高度針對性攻擊利用的零日漏洞

Apple 推出跨平台緊急更新,修復 WebKit 瀏覽器引擎內兩個關鍵零日漏洞 (CVE-2025-43529、CVE-2025-14174),該漏洞已被證實用於針對特定人士的複雜攻擊。由於 WebKit 深度整合,黑客可透過惡意網頁內容植入代碼。所有 iPhone 11 或更新機型等廣泛設備受影響,用戶應立即更新至 iOS 18.7.3 等最新版本以堵塞安全風險。

根據 The Cyber Security Hub 報道, 科技巨擘 Apple 本週證實,已緊急發布一項涵蓋全線產品的安全更新,旨在修復兩個關鍵的「零日漏洞」(Zero-Day Flaws)。公司確認,這兩個缺陷已被利用於針對特定個人的複雜現實攻擊中。此次緊急補丁適用於 iOS、iPadOS、macOS、watchOS、tvOS 以及 Safari 瀏覽器。

WebKit 核心缺陷:無需互動即可發動攻擊

這兩個被追蹤為 CVE-2025-43529 和 CVE-2025-14174 的漏洞,均存在於 WebKit 內。WebKit 不僅是 Safari 的驅動引擎,也是許多 Apple 應用程式中處理網頁內容的基礎。由於 WebKit 與設備操作系統深度整合,攻擊者僅需誘使用戶瀏覽惡意編制的網頁內容,便可利用這些弱點,無需任何額外的用戶互動即可執行攻擊 。

技術細節:記憶體處理的嚴重錯誤

根據 Apple 的官方披露,這兩項零日漏洞涉及 WebKit 處理記憶體的方式:

CVE-2025-43529 (Use-After-Free 錯誤): 這是一種「使用後釋放」缺陷,即軟體在記憶體被釋放後仍試圖使用它,從而為攻擊者提供了執行任意代碼的入口。此缺陷由 Google 威脅分析小組(Threat Analysis Group, TAG)識別。

CVE-2025-14174 (記憶體損壞): 這個漏洞涉及「記憶體損壞」,可能允許精心製作的內容破壞設備記憶體的穩定性,繼而導致漏洞被利用。該漏洞的發現歸功於 Apple 與 Google TAG 研究人員的共同努力。

Apple 在官方安全公告中強調,這兩個缺陷「可能已被用於針對運行最新版本前 iOS 的特定目標個人的極其複雜的攻擊中」,表明攻擊性質屬於高精度監控活動。

受影響設備範圍廣泛 呼籲立即更新

此次威脅波及 Apple 眾多行動硬體用戶,包括

- iPhone 11 及後續機型、

- iPad Pro(第三代及後續)、

- iPad Air(第三代及後續)、

- iPad(第八代及後續)

- 以及 iPad mini(第五代及後續)。

為應對此威脅,Apple 已發布一系列修補後的軟體版本,敦促用戶立即安裝:

- iOS 18.7.3 / iOS 26.2、

- iPadOS 18.7.3 / iPadOS 26.2

- macOS Tahoe 26.2、

- OS 26.2(適用於 Apple Watch、tvOS、visionOS)

- 及 Safari 26.2。

業界協調回應:鎖定高精度間諜活動

值得注意的是,Apple 的這次更新緊隨 Google 的同步行動:Google 亦修復了其 Chrome 瀏覽器中與 CVE-2025-14174 相關的零日漏洞。這反映了兩大科技巨頭對活躍利用威脅的共同關注及協調披露機制。

安全專家指出,Google TAG 的介入(該組織專責追蹤國家級相關行為者)暗示這些攻擊可能類似於近年來常見的高精度間諜活動,其目標鎖定在外交官、記者、活動家或企業高管等特定目標,而非一般公眾。

零日漏洞頻發:針對性 iOS 攻擊趨勢持續增長

計入本次事件,Apple 在 2025 年修補的零日漏洞總數已增至至少七個,凸顯了針對性 iOS 攻擊頻率與複雜性的不斷攀升。此前,Apple 已處理了年初的 WebKit 缺陷、涉及核心系統組件的高風險錯誤,以及為舊款設備回溯移植的安全補丁。

網絡安全分析師將此類事件與 2023 年曝光的「Operation Triangulation」等複雜攻擊鏈相提並論,該行動利用多個零日漏洞部署間諜軟體並長期未被發現。雖然當前事件與過去的活動沒有直接關聯,但均突顯了進階威脅行為者針對行動平台的操作模式。

用戶應立即採取行動

儘管 Apple 指出這些零日漏洞主要用於針對性攻擊,但為預防潛在利用和避免新興威脅,強烈建議所有用戶立即安裝最新的安全更新。

用戶可透過導航至 iPhone 或 iPad 上的「設定」>「一般」>「軟體更新」,或在 macOS 上使用「系統偏好設定」來執行更新。對於無法升級至最新操作系統版本的舊設備,Apple 通常會提供獨立的安全補丁。

Source:gearpatrol

【相關報道】

【相關話題】

你的資料已在暗網流出?Google 突斬「免費監測」神器 自救必備呢 1 個免費網站

Google 宣布將停用其免費的「暗網監測工具」(Dark Web Report),並直言該功能成效不彰。這項曾為 Gmail 及 Google One 用戶提供的服務,將於明年 2 月 15 日起正式淘汰。公司表明,此舉旨在集中資源,開發更具實質保護作用的用戶安全工具,以應對暗網威脅。

Source: ezone.hk