近日香港網絡安全事故協調中心(HKCERT) 發出緊急通報,全球使用率最高的瀏覽器 Chrome 被發現一個被列為「極高度風險」的保安漏洞。這個編號為 CVE-2026-2441 的漏洞並非停留在理論層面,而是已經有證據顯示正被黑客「廣泛利用」中。對於極度依賴瀏覽器處理日常工作的用家來說,這無疑是一個嚴重的警號。

根據官方發布的技術細節,這類攻擊最危險的地方在於其隱蔽性。遠端攻擊者只需誘導用戶進入一個經過特殊設計的 HTML 頁面,便能在無需用戶進一步操作的情況下,於目標系統觸發漏洞。這種攻擊手法防不勝防,因為用戶往往只是如常瀏覽網頁,卻可能在不自覺間陷入黑客的圈套。

黑客突破沙箱限制 實現遠端執行任意程式碼

這次漏洞的核心問題在於「遠端執行程式碼」(Remote Code Execution, RCE)。黑客可以透過惡意網頁,繞過 Chrome 原有的保安機制,在瀏覽器的沙箱環境中執行任意指令。簡單來說,這意味著黑客可以遠距離操控你的電腦,甚至植入木馬程式、竊取個人檔案、登入憑證或銀行資料,對個人私隱與財產構成極大威脅。

受影響的系統範圍非常廣泛,涵蓋了 Windows、Mac 以及 Linux 三大平台。具體而言,如果你的 Linux 版本 Chrome 低於 144.0.7559.75,或者 Windows 和 Mac 版本的 Chrome 低於 145.0.7632.75/76,你的設備便處於高危狀態。由於黑客已經在野外積極利用此漏洞發起攻擊,延遲更新每一秒都增加了被入侵的風險。

官方緊急推出更新 建議所有用家即時升級

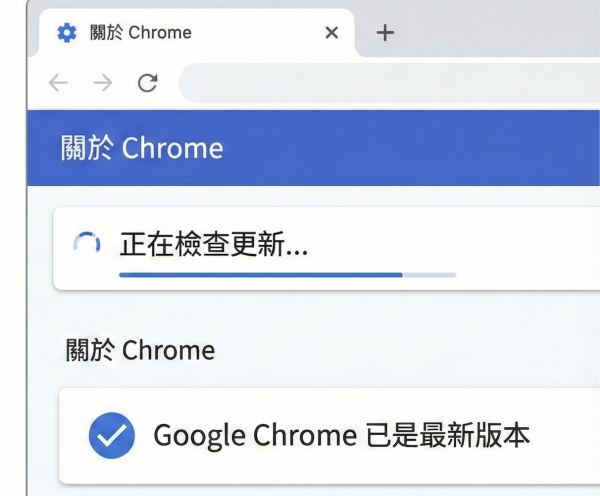

面對如此嚴峻的威脅,Google 已火速推出修補程式。要解決這個安全隱患,最有效且唯一的方案就是將 Chrome 瀏覽器升級至最新版本。用家可以點擊瀏覽器右上角的「三個點」圖示,進入「說明」並選擇「關於 Google Chrome」,瀏覽器便會自動檢查並下載更新。安裝完成後,必須重新啟動瀏覽器才能確保修補程式正式生效。

雖然瀏覽器通常會自動於背景下載更新,但鑑於這次 CVE-2026-2441 漏洞已被黑客積極利用,主動檢查更新才是最穩妥的做法。在資訊透明度極高的今天,網絡安全不應被視為瑣事。及時安裝軟件供應商提供的安全更新,是每位網絡用家在 2026 年保護個人數位資產的基本功,切勿因為一時之懶而導致嚴重的數據或財物損失。

Source:HKCERT