Google Chrome 知名擴充功能「Save Image as Type」因內含惡意程式碼,遭官方強制下架。該工具涉嫌透過「Cookie Stuffing」手法竊取 Amazon 等 500 多個網站的聯盟行銷分潤,影響逾百萬名用戶。Google 已發布安全性警告並停用該插件,建議受影響用戶立即手動移除。

即刻【按此】,用 App 睇更多產品開箱影片

百萬級Chrome擴充功能「Save Image as Type」涉植入惡意代碼 遭Google強制下架

全球擁有超過一百萬用戶的知名 Google Chrome 擴充功能「Save Image as Type」,近日被證實內含惡意程式碼,遭 Google 官方標記為惡意軟件並強制停用及下架。調查發現,該工具涉嫌進行「Cookie Stuffing」(Cookie 填充)詐欺,竊取電商平台的聯盟行銷分潤(Affiliate Commission)。

曾獲官方「精選」標籤 全球逾百萬用戶受影響

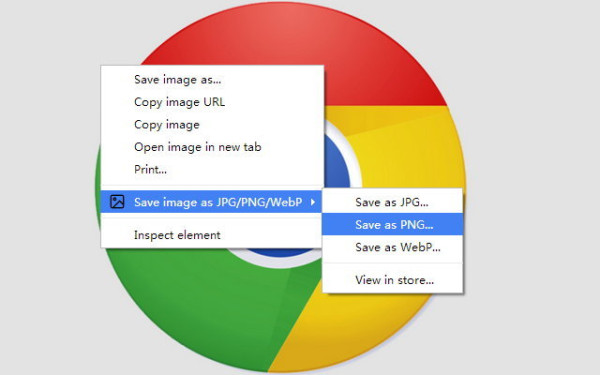

「Save Image as Type」是一款廣受歡迎的瀏覽器工具,主打功能為簡化網頁圖片下載流程。用戶只需在網頁圖片點擊右鍵,即可直接選擇將 WebP 等格式存儲為 PNG 或 JPG。憑藉其便利性,該工具在 Chrome 線上應用程式商店獲得超過 1,700 則評價,平均評分達 4.2 顆星,更一度獲得 Google 官方授權的「精選」標籤。根據今年初的頁面快照顯示,其累積安裝人數已突破 100 萬大關。

技術分析揭示詐欺手段:隱藏腳本竊取分潤

根據外媒《XDA Developers》的技術拆解報告指出,該擴充功能在更新版本中加入了一個名為「inject.js」的檔案,檔案大小約 1.09MB。分析顯示,這段程式碼會透過隱藏的 iframe 載入特定追蹤連結,實施「Cookie Stuffing」手法。

當用戶瀏覽電商網站時,該惡意程式會偷偷將用戶瀏覽器中的原始追蹤 Cookie 替換為開發者預設的編碼。若用戶隨後在該網站完成消費,相關的聯盟行銷佣金將會被該擴充功能的幕後操作者侵佔,而非歸屬於原本的內容推薦者。

設多重觸發條件規避偵測 波及 Amazon、YouTube 等 500 個網站

為逃避資安偵測與用戶察覺,該惡意程式設有精密觸發機制。程式碼規定用戶必須累積儲存至少 10 張圖片,且僅在包含 25 張圖片以上的網頁中才會啟動運作。據統計,受影響的網站超過 578 個,當中包括 Amazon、Reddit、GitHub、YouTube、BBC、Forbes 等知名平台。

早前已有 Reddit 用戶反映,在安裝該工具後瀏覽 Amazon 及 Best Buy 等購物網站時,出現異常的自動跳轉行為。用戶指出,部分分頁連結會被強制重導向至首頁,且此現象在「無痕模式」下並未出現,顯示問題源於擴充功能。

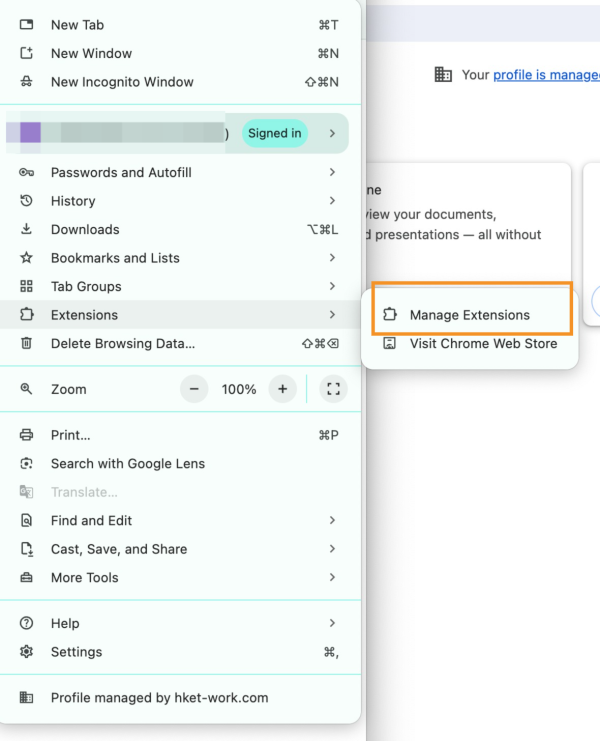

Google 已介入處理 建議用戶手動移除

目前 Google 已對受影響用戶發出警告訊息,並在瀏覽器中強制停用該擴充功能。雖然技術分析指出該程式主要針對聯盟行銷詐欺,尚未發現竊取用戶帳號密碼或信用卡等個人敏感資料的行為,但資安專家仍強烈建議受影響用戶,應立即手動進入 Chrome 擴充功能管理介面,將「Save Image as Type」完全移除,以確保個人瀏覽環境的安全。

Source: ezone.hk、xda-developers

【相關報道】

【相關話題】一句話被清空銀包?熱爆 AI「龍蝦」QClaw、OpenClaw爆致命漏洞 背住主人自動派利是【附官方3大安全建議】

內地工信部近期針對開源AI智能體OpenClaw發布安全預警,指出該系統及其衍生工具存在指令誘導風險。攻擊者利用「提示詞攻擊」操控AI自動發送微信紅包,導致用戶蒙受經濟損失。官方建議使用者立即核查權限配置並關閉不必要的存取授權,以防範信息洩露及越權操作。

Source: ezone.hk