WhatsApp 漏洞、WhatsApp 零互動攻擊、關閉 WhatsApp 自動下載教學。WhatsApp 被人拉入群組點算?用緊 Android 手機的你注意!Google 驚爆 WhatsApp 出現嚴重安全隱患,駭客發動「零互動攻擊」,只需將你拉入群組,無需點擊任何連結即可植入惡意程式?Meta 逾期 90 日未修補!ezone為你拆解駭客「零接觸」中招原理,並獨家傳授 3 招必學防伏自保教學,教你關閉「自動下載」及啟用最新設定。即睇全文自保!

WhatsApp漏洞 Android用家注意零互動駭客攻擊

WhatsApp 爆出重大安全隱患!Google 旗下資安研究團隊 Project Zero 近日公開了一項針對 WhatsApp Android 版本的嚴重漏洞。駭客可透過特定手法發動極度危險的「零互動式攻擊(Zero-click Attack)」。最令人震驚的是,由於母公司 Meta 未能按慣例在 90 天限期內完成修補,Google 團隊決定破例公開漏洞細節以警惕公眾。到底這個漏洞有幾危險?用家又可以點樣自保?

駭客「零接觸」攻擊原理拆解:群組自動下載成死穴

是次漏洞的攻擊手法相當隱蔽且具破壞力。駭客利用了 WhatsApp 預設的便利功能,將其變成了入侵手機的致命死穴。

攻擊 3 步

建立惡意群組: 駭客首先建立一個 WhatsApp 群組,並將受害者及其通訊錄中的「其中一名聯絡人」加入。

轉移管理員權限: 駭客隨後將該名聯絡人設為群組管理員,以此滿足發動攻擊的特定條件。

觸發自動下載: 駭客在群組內發送經過特殊設計的惡意檔案。利用 WhatsApp 預設的「自動下載」相片、影片或文件機制,檔案會直接存入 Android 系統的 MediaStore 資料庫中。

致命關鍵: 整個過程構成所謂的「零互動式攻擊」。受害者在完全不察覺、亦未有點擊開啟任何檔案的情況下,手機系統已可能遭到木馬或惡意程式入侵!

Meta 逾 90 日未修復!僅 Android 版受影響?

事源 Google Project Zero 早在 2025 年 9 月 1 日已私下向 Meta 通報此漏洞。按照國際資安界的慣例,廠商有 90 天時間進行修補(Patch)。惟直至同年 11 月 30 日期限屆滿,Meta 仍未能提供完整的修補方案,導致 Google 團隊按機制將漏洞「公諸於世」。

雖然 Meta 後續已採取補救措施,但報告指問題可能尚未徹底解決。值得 Android 用家特別留意的是,目前受影響範圍僅限於 WhatsApp Android 版本。

小貼士:

不要盲信「聯絡人」: 即使是親朋好友將你拉入不知名的新群組,如果群內有人發送奇怪的檔案,千萬不要停留,立即退出並封鎖!

徹底清理 MediaStore: 由於惡意檔案是經由自動下載存入 Android 的媒體庫,建議 Android 用家定期使用手機內置的「檔案管理員」,清理不明的暫存圖片或影片檔。

3 招必學防禦教學:即時截斷駭客入侵路線

雖然漏洞性質嚴重,但駭客成功攻擊仍需滿足特定門檻(例如惡意檔案需具高度複雜性)。專家強烈建議用戶完成以下 3 步檢查,以確保不會成為駭客的「漏網之魚」:

第一招:立即關閉「自動下載」及「儲存至相簿」

- 雖然官方表示漏洞理論上已修復,但預防勝於治療!建議前往 WhatsApp 的 「設定」>「儲存空間與數據」,將使用行動數據、Wi-Fi 及漫遊時的「自動下載媒體」全部設為「無」。

- 同時前往 「設定」>「對話」,關閉「儲存至相機膠卷 / 媒體能見度」,防止惡意媒體檔案悄悄存入 Android 相簿。

第二招:限制「被加入群組」權限

- 前往 「設定」>「隱私」>「群組」,將加入權限由「所有人」改為「我的聯絡人」或「我的聯絡人,除了...」,徹底避免被陌生人直接拉入高危群組。

第三招:更新 App 並啟用「嚴格帳戶設定」

- 立刻前往 Google Play 商店,確保 WhatsApp 處於最新版本。

- 為了應對此類「零互動」威脅,WhatsApp 在 2026 年 1 月底已推出全新的「嚴格帳戶設定」(Strict Account Settings)功能。啟用後,系統會主動封鎖所有非聯絡人傳送的附件與影音內容,大幅降低中招風險(該功能正逐步推送到所有用戶)。

常見問題解答

Q1: 今次 WhatsApp 漏洞,iPhone (iOS) 用家會不會受影響?

A1: 根據 Google Project Zero 團隊的報告,是次被發現的零互動式攻擊漏洞,其惡意檔案是針對 Android 系統的 MediaStore 資料庫結構而設計的。因此,目前受影響的僅限於 WhatsApp Android 版本,iPhone (iOS) 用家暫時不受此特定漏洞影響,但仍建議保持關閉「自動下載」以策安全。

Q2: 甚麼是「嚴格帳戶設定」(Strict Account Settings)?

A2: 這是 WhatsApp 於 2026 年初針對未知的網絡威脅而推出的全新進階隱私功能。當用戶開啟此設定後,系統會變得極度防禦化,自動攔截並封鎖所有來自「非通訊錄聯絡人」傳送的多媒體附件(如圖片、影片、文件)。這能有效切斷駭客透過陌生帳號發送惡意程式的途徑。

Q3: 如果我發現自己已經被拉入不知名的 WhatsApp 群組,應該點算?

A3: 保持冷靜,絕對不要點擊群組內的任何相片、影片或連結。請立即點擊群組名稱進入設定頁面,選擇「退出群組」,並在系統彈出提示時選擇「檢舉並封鎖」該群組。最後,檢查手機的相簿或下載資料夾,確保沒有不明檔案被自動儲存。

即刻【按此】,用 App 睇更多產品開箱影片

【熱門報道】

- Chrome上榜十大高危瀏覽器 專家警告AI瀏覽器吸乾私隱 轉用邊款最安全?

- 26歲OL每晚通宵玩手機 驚患甲狀腺癌擴散淋巴 醫生揭一習慣淪「癌變加速器」

- 港女見「中区警署」當WhatsApp電騙爆粗怒鬧!結局神反轉尷尬道歉

- WhatsApp 破天荒更新!iOS 測試「訪客模式」:唔使帳號、唔使畀電話號碼即時開 Chat【附 7 大限制拆解】

- 小心WhatsApp、Signal對話被偷睇!俄國黑客連結裝置騎劫帳號監控 睇防禦方法免中伏

- WhatsApp新功能家長必學 保護仔女一鍵踢走陌生人 可審核陌生訊息、管理聯絡人【內文附設定教學】

- WhatsApp回歸課金制?WhatsApp Plus畀錢解鎖3大隱藏功能到底值唔值?

Source:3c.ltn.com.tw

【相關話題】全球性資安危機!5大平台 1.49 億帳密遭公開 Gmail、Facebook淪重災區

網絡安全專家 Fowler 近日發現一個容量達 96GB 的公開資料庫,導致全球 1.49 億筆帳號憑證外洩,受影響平台涵蓋 Gmail、Facebook 及 iCloud 等主流服務。外洩資料疑由惡意軟件從用戶裝置竊取後彙整而成,專家呼籲市民應即時更新系統並加強帳戶防範。

Source:ezone.hk

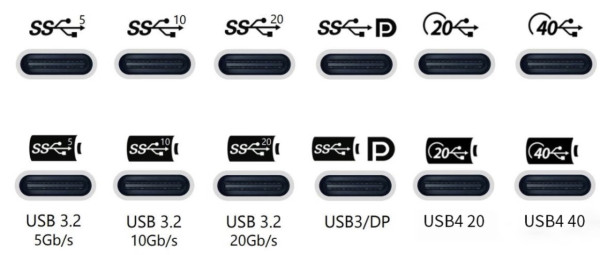

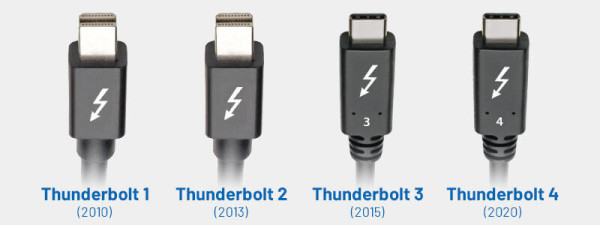

【相關話題】同樣係 USB-C 速度竟差 166 倍?2026 USB-C 避伏選購攻略

隨着 USB-C 成為主流連接標準,不少用家對其技術細節仍存有誤解。本文拆解五大常見迷思,由 Apple 與標準制定的關係,到外觀一致但效能懸殊的線材規格,深入剖析傳輸速度與影像輸出的關鍵技術,助你精準選購合適配件。

Source:ezone.hk